Реальні поради, які Вам допоможуть захистити Вашу конфіденційність, захистити Ваші дані (гроші), і не перетворити мобільний чи комп’ютер на зомбі.

Захист телефону

- активувати на сім карті запит PIN коду, і змінити на відмінний від 1234 або 1111 / або перейти на eSIM;

- прив’язати номер мобільного у оператора до паспорту, щоб без паспорту і фізичної присутності не можна було виготовити дублікат сім карти;

- врахуйте, номер мобільному Вам не належить, а наданий в користування;

- якщо перестаєте користуватися номером, перевірте щоб він не був зазначений в профілях, особливо у банках;

- Andriod телефон: Зашифрувати карту SD (при витягненні карти дані і вставлення в інший телефон дані неможливо розшифрувати);

- месенджери: Threema (20 грн для Android, $5.99 iOs/ одноразово, немає прив’язки користувача до номеру мобільного) або Signal. По вайберу і телеграму є багато нюансів…

- не роздавати наліво і направо свої персональні дані, зокрема у аптеках чи бюті (Eva) магазинах, просто кажете “без номеру телефону”. І так багато даних ходить (база привату, нової пошти, водійських, мтсбу, дії);

- для розблокування використовувати відбиток, при необхідності вводу коду, зокрема до Apple ID прикривати клавіатуру (камери, люди);

- тримати вимкнутим дозвіл інсталяції програм із невідомих джерел, зокрема не ставити APK файли-програми із сайтів (зокрема ламаних із сайтів типу 4pda);

- не користуватися рутованим або jailbreak телефоном.

- видаліть підозрілі програми, не встановлюйте гетконтакт чи подібних програм: ви даруєте розробникам свою телефонну книгу…

- при інсталяції із магазину додатків перевіряти додаток, автора додатку, кількість завантажень, права на доступ до даних;

- тримати вимкнутим режим налаштування, зокрема по USB;

- вимкнути відображення контенту на заблокованому телефоні;

- вимкнути попередній перегляд лінків у SMS, месенджерах;

- вимкнути отримання інформації про лінк при сканування QR коду, не сканувати невідомі коди.

Телефонні розмови

Не розмовляйте із опитуваннями, пропозиціями відкрити картку чи отримати бонуси/монетки/крутилки.

Не довіряйте номеру, який ви бачите на екрані при вхідному дзвінку.

Нічого конфіденційного не передавати через sms чи телефонні дзвінки.

Месенджери

Не підписуйте себе ім’ям і прізвищем у Viber і Telegram, вистарчить імені. Не завантажуйте паспортну фото як аватарку, або фотографію де чітко видно риси обличчя. Також не варто давати доступ до телефонної книги (усі контакти копіюються на сервери розробників) – саме тому коли ви створюєте профіль контакти отримують повідомлення “Надія тепер у месенджері”.

Видаляйте старі переписки, зокрема фото скани документів, номери карток, іншу чутливу інформацію. Активуйте авто видалення переписки.

У Вайбері: Додатково-Параметри-Конфіденційність:

- вимкнути Показувати стан “В мережі”

- вимкнути Показувати ваше фото – користувачі, яких немає у ваших контактах не бачитимуть ваше фото.

- вимкнути Поширити дату народження

- вимкнути Одноранговий зв’язок – зловмисник не зможе отримати вашу реальні IP.

- додавати у групи – Мої контакти – відправивши спеціальне повідомлення у групу де ви є можна отримати дані телефону і IP адресу

Особисті дані:

- вимкнути Збирати аналітику

- вимкнути Дозволити персоналізацію контенту – чат боти не отримують ваше ім’я і аватарку

У телеграмі: Налаштування – Приватність і безпека:

- показувати номер телефону – Ніхто

- хто може знайти мене по номеру телефону – Контакти

- останній час у мережі – ніхто

- може мені дзвонити – Контакти

- використовувати peer-to-peer: Контакти (розкриття IP адреси)

- двофакторна аутентифікація – увімкнути.

Whatsapp:

- Налаштування – Конфіденційність – Додаткові – Вимкнути попередній перегляд посилань.

- Налаштування – Конфіденційність – Додаткові – Захистити IP-адресу під час дзвінка

- Налаштування – Конфіденційність – Звіти про прочитання

Другий (2FA або MFA) фактор у WEB

Почніть використовувати апаратний ключ для FIDO2 авторизації, наприклад Yubikey 5 NFC. Більшість сервісів, наприклад Facebook її підтримує.

Захист комп’ютера

Ліцензійний Windows із постійними оновленнями. Інсталяція програм тільки із офіційних сайтів авторів.

Шифрування диску BitLocker: доступне на підтримуваних пристроях із Windows 10 або 11 Pro, підприємств і навчальних закладів. Із введенням пін коду при запуску. Ключ відновлення тримати у паперовому вигляді в надійному місці.

Захист профілю паролем, якщо відходите від комп’ютера, блокуйте його (Win+L).

Пароль вводимо тільки на клавіатурі ноутбуку. Не зовнішньою провідною чи безпровідною клавіатурою.

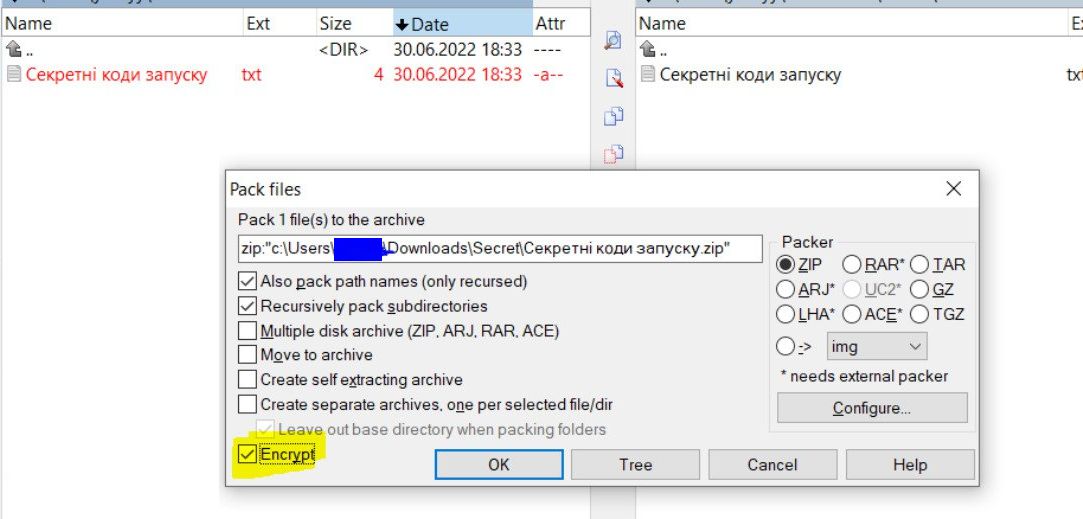

Для перенесення даних на флешці чи DVD, або відправленням по пошті (краще особисто) шифруємо дані (ставимо важкий довгий пароль) у зашифрований zip архів і його передаємо. Пароль передаємо іншим каналом або особисто.

Використовувати шифр AES256.

sudo apt install -y p7zip-full 7z a -tzip -p archive.zip data.txt

При використанні Ubuntu при інсталяції вибираємо шифрування диску.

Браузер:

- періодично чистимо кукси;

- одноразові сайти відкриваємо у анонімному режимі;

- чистимо воркери chrome://serviceworker-internals/

І ніяких ламаних офісів, фотошопів і корелів. Для всього є безкоштовна альтернатива:

- Microsoft Office => LibreOffice;

- Photoshop => GIMP;

- CorelDRAW => Inkscape.

Майже кожен зламаний софт містить бекдор і/або троян. А потім “дивно чого” вся інфраструктура заражена і всі дані з комп’ютера скопіювалися зловмисникам. А в даних можуть бути персональні дані, ключі доступу до банківського рахунку, секретні дані.

По цифрових підписах: мати апаратний ключ, наприклад Автор 338, з нього неможливо витягнути секретний ключ. Забуваємо про key-6.dat на флешках. Дорого, умовно незручно (звісно це не врятує від зловмисників які згенерують в пару кліків цифровий діяпідпіс у дії, авторизувавшись по BankID …). Якщо для клієнт банку використовуються ключі сертифікати, використовуйте контейнер VeraCrypt, монтуєте на час роботи із ключем.

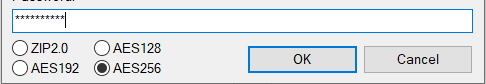

Не відкривати і виконувати інструкції у листі, розглянемо гарно сплановану атаку на клієнтів Кредобанку, прийшов на електронну скриньку такий лист (Gmail поклав цей лист у спам):

Що є підозрілим:

- вже виконуйте, завтра буде пізно;

- орфографічні помилки, відсутність букви “є”;

- відправник пошта gmail;

- виконуваний файл лежить на Google Drive (хоча ПриватБанк теж любить гугл драйв);

- віндовс інтерфейс на російській мові:

- отримувач у BCC (гірше було б якщо у СС чи TO).

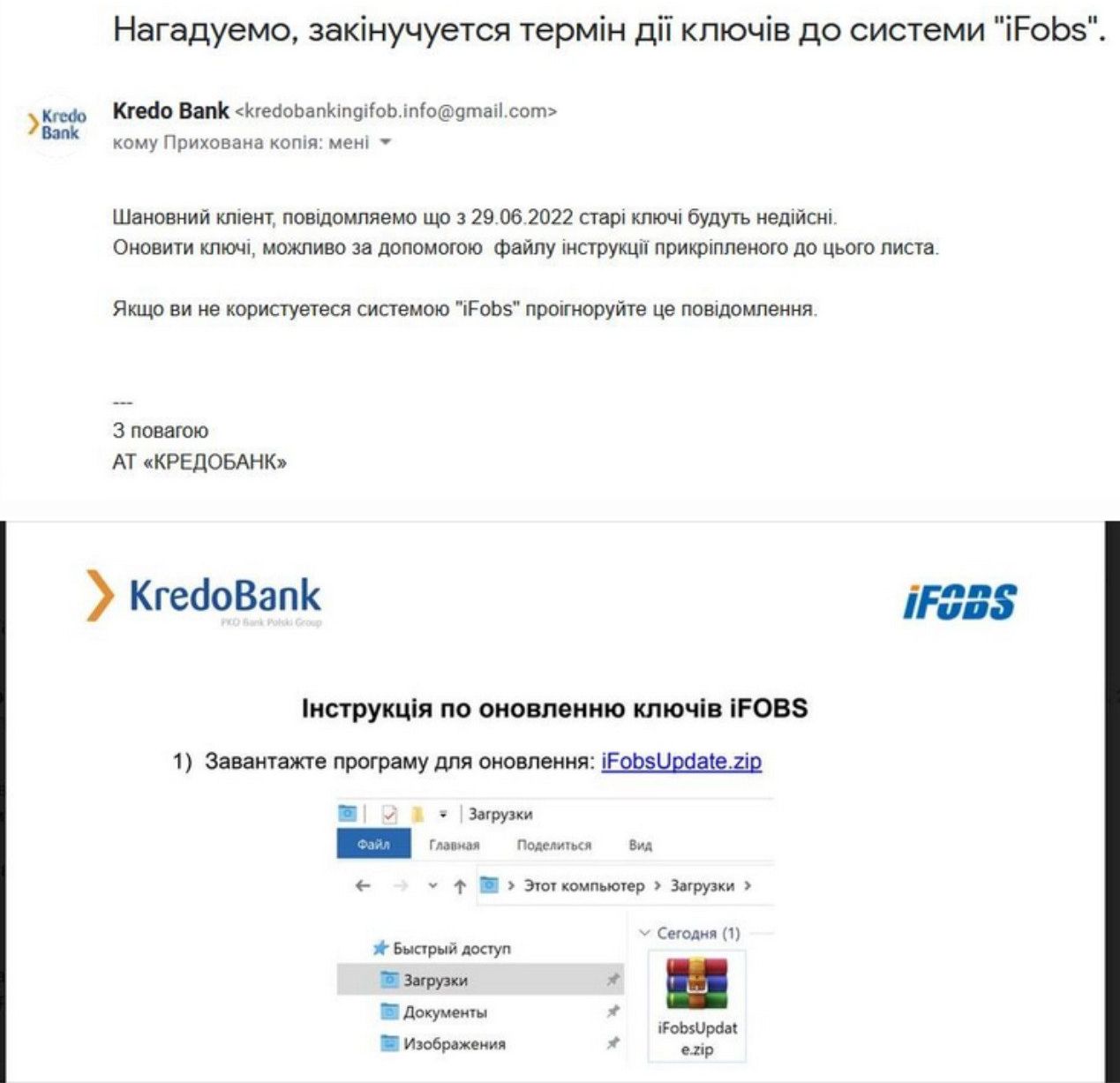

Перш за все не використовуйте телеграм для конфіденційного спілкування. По друге активуйте двофакторну авторизацію. Якщо б ви авторизувались, хакери завантажують усю вашу телефонну книгу, яку ви подарували телеграму, усі ваші чати, і розішлють від вас ці повідомлення. А далі різні сценарії. Якщо доводиться, не приєднуйтеся до всяких “помийних ям”. Це дозволяє в подальшому зробити на вас пару векторів атак…

Viber vs Telegram Bots замітки:

- Ідентифікатор користувача телеграм – при спілкуванні із ботом передається: ідентичний для всіх ботів. Тому не розшарюйте свій номер телефону сумнівним ботам. У вайбері 24 байтний ідентифікатор користувача унікальний для кожного бота.

- Картинки, лінки: при відправці ботом зображення, або лінки клієнт Viber завантажує їх напряму, тим самим засвічує вашу IP адресу, і розкриваючи IP сервера аплікації (якщо завантажується дані з сервера).

- Бережіть точку входу для вебхуків Telegram, навіть якщо ви поставили IP filtering на підмережу телеграма, можна створити іншого бота, який ходитиме на ендпойнт). І ріквест не підписується. У Viber підписується.

- Якщо у вас встановлений Viber PC усі дані зберігаються у слабо шифрованому вигляду у SQLite базі у папці c:\Users\USERLOGIN\AppData\Roaming\ViberPC\38067******\ (для мобільного нерутованого телефону це ок, бо сторедж апки ізольований від інших апок, но на комп’ютері…). Telegram PC клієнт зберігає усі дані у шифрованому форматі (хоча фали атачменти можна розшифрувати).

Якщо Ви заберете галочку у вайбері: Параметри -> Конфіденційність -> Особисті дані -> Дозволити персоналізацію контенту (Settings – Privacy – Personal Data – Allow Content Personalization) то чат-боту не передаватиметься ваше ім’я (буде Subscrіber) і ваша аватарка (буде стандартна заставка).

Viber: Якщо ви у Android додатку активувати бекап на Google Drive (точніше Сховище – Резервні дані, тобто доступ до даних має тільки цей додаток, ви скачати ті дані не можете), то бекапляться тільки текстові дані (фото і відео ні), то при зміні релігії (перейти на iOS) ці дані не будуть перенесені (в iOS додатку йде бекап на iCloud, можна активувати бекап фото і відео). І навпаки. Також при авторизації на новому пристрої буде здійснено автоматичний вихід з профіля на усіх інший.

Якщо backup GDrive не використовувався 57 днів то він автоматично видаляється.

Telegram: бот боту не може писати ( Пряме повідомлення: нотіс що не можна. Робимо групу, додаємо людину і 2 бота. Якщо privacy mode on, то боти не отримують повідомлень від людини в групі. Робимо адмінами – отримують від людини. Якщо бот пише у групу, то люди отримують повідомлення, інші боти ні. Обійти не можна. А я думав бот лічильник буде передавати боту надавачу показник )

Активуйте блокування реклами на сайтах, вирізання Google Analitics, ізоляція Facebook Pixel у контейнер.

Робота з банками

Якщо ви вже не користуєтеся банком, закрийте картку, не тимчасово заблокуйте, а повністю закрийте рахунок.

У разі зміни номеру, не забувати змінювати фінансовий номер в усіх системах, і видаляти старий номер.

Паролі

Кожен сервіс повинен мати свій унікальний довгий пароль. Заведіть контейнер паролів KeePass. Мастер пароль ніде не використовувати.

Обов’язково активувати дво-факторну аутентифікацію з допомогою OTP, не бажано Google Authentificator.

Юрій Р. ◯ 0009-0005-3702-9223. (2022). Ази кібербезпеки мобільного і комп’ютера. Блог UA ID. Взято з: https://blog.uaid.net.ua/myself-cybersecurity